이 가이드에서는 다음 방법을 사용하여 서비스 제어 정책을 만드는 프로세스를 설명합니다.

전제 조건: 서비스 제어 정책 활성화

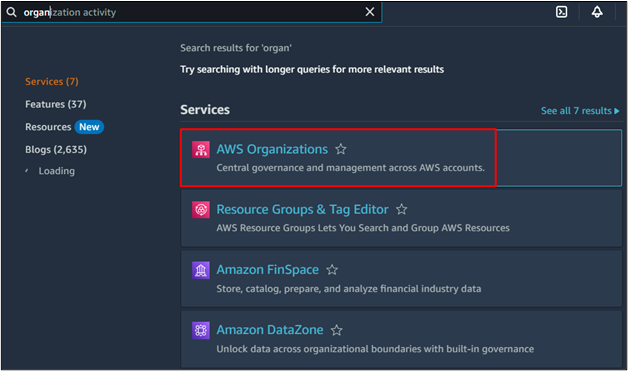

AWS에서 서비스 제어 정책을 생성하려면 AWS Organizations 대시보드에서 이를 활성화해야 합니다.

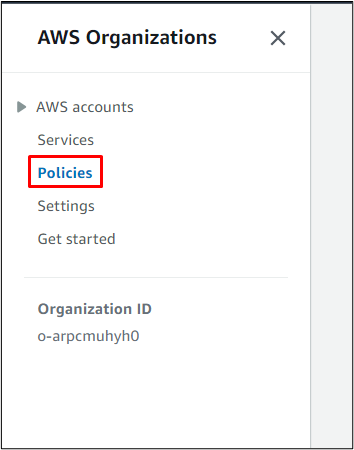

조직 대시보드에서 ' 정책 ” 버튼을 왼쪽 패널에서 해당 페이지로 이동합니다.

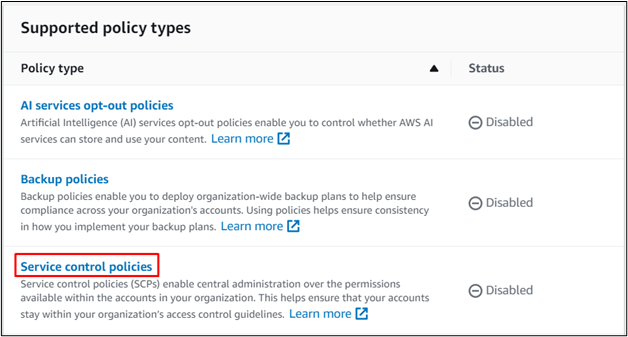

'를 클릭합니다. 서비스 제어 정책 ” 버튼을 “ 지원되는 정책 유형 ' 부분:

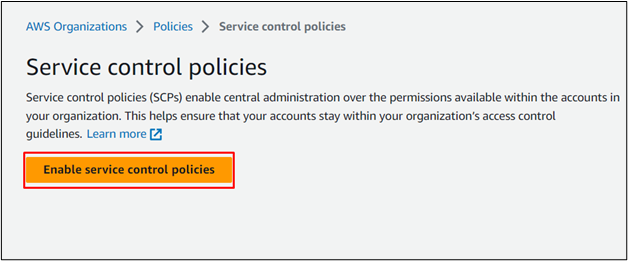

'를 클릭합니다. 서비스 제어 정책 활성화 서비스 제어 정책 페이지에서 ” 버튼을 클릭하여 해당 서비스를 활성화합니다.

방법 1: AWS 관리 콘솔 사용

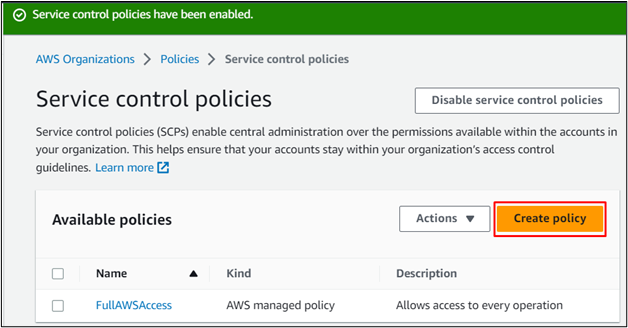

서비스 제어 정책이 활성화되면 ' 정책 만들기 ” 버튼:

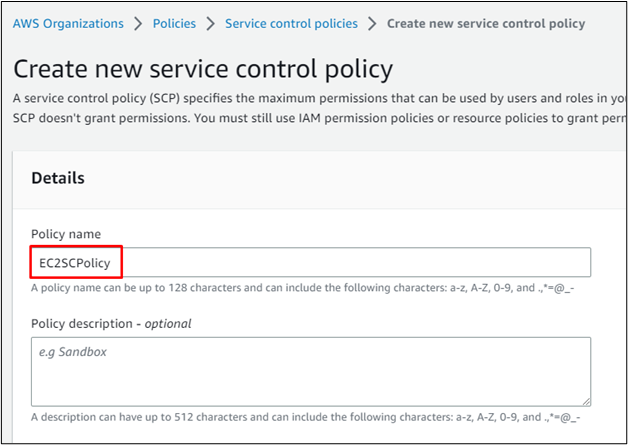

이제 이름을 입력하여 서비스 제어 정책의 구성을 시작합니다.

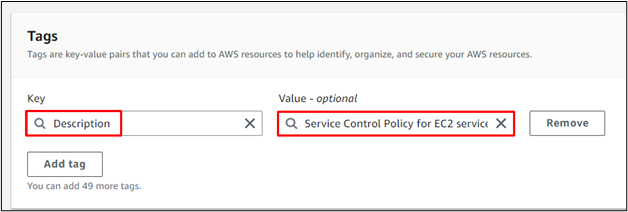

태그 추가는 선택적 프로세스이므로 사용자는 SCP 식별을 위해 태그를 추가할 수 있으며 빈 값 탭은 키에 대한 null 문자열을 생성합니다.

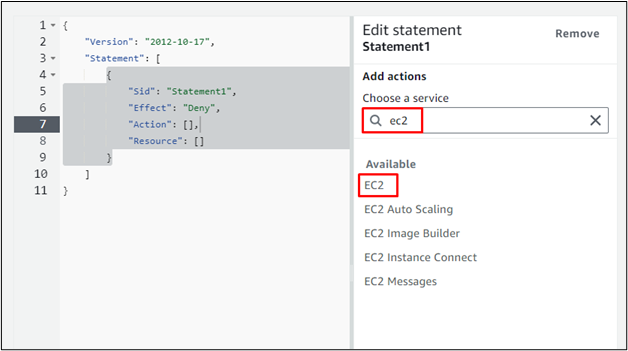

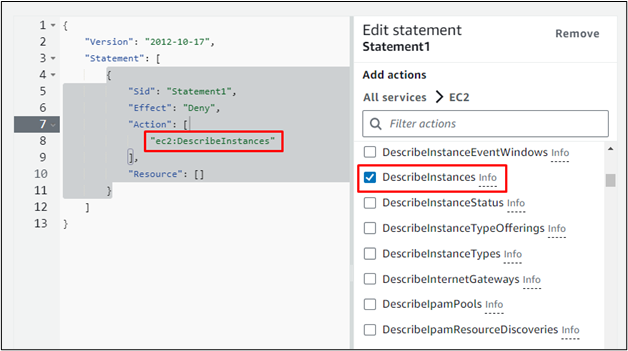

아래로 스크롤하여 정책 섹션을 찾고 서비스 이름을 입력하여 정책 설명을 JSON 형식으로 추가합니다.

AWS 서비스를 선택한 후 정책을 허용하거나 거부할 작업을 선택하기만 하면 됩니다.

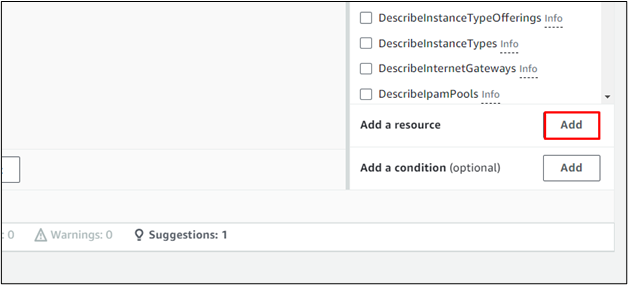

사용자는 ' 추가하다 ” 버튼:

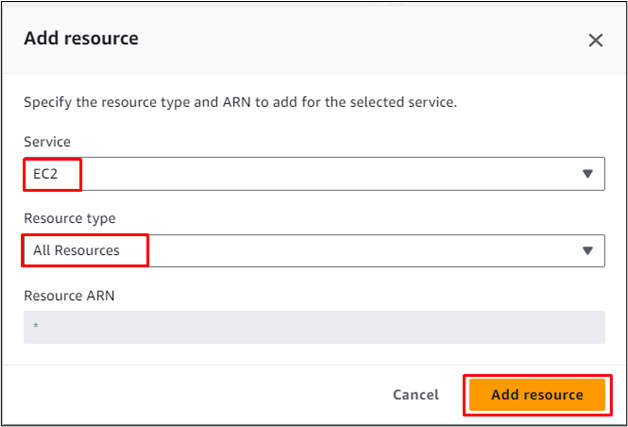

정책 설명과 함께 리소스를 추가하려면 서비스를 선택하고 리소스 유형도 선택한 후 ' 리소스 추가 ” 버튼:

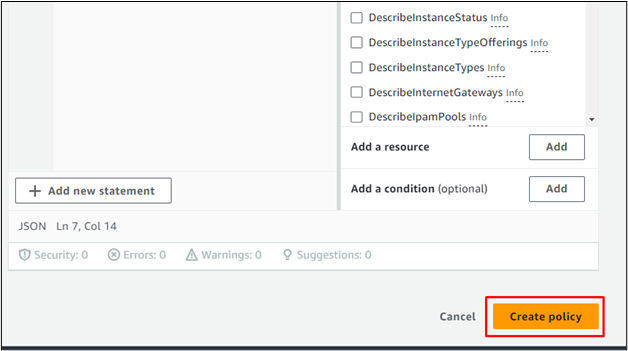

모든 구성이 끝나면 정책을 검토하고 ' 정책 만들기 ” 버튼:

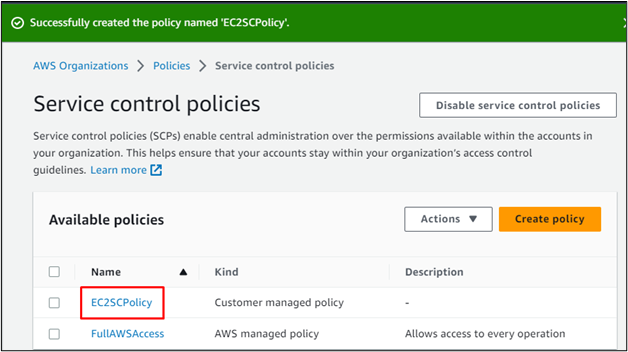

정책이 성공적으로 생성되었습니다. 이름을 클릭하여 세부 정보 페이지로 이동하기만 하면 됩니다.

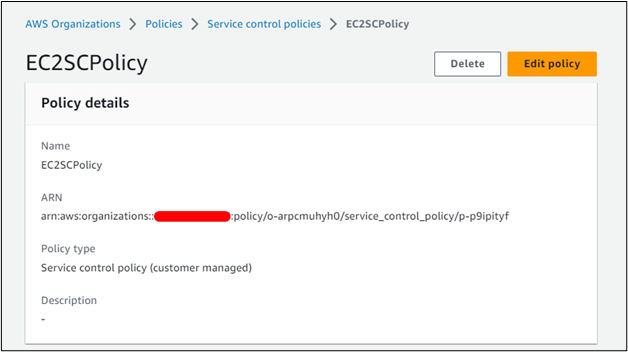

정책 세부 정보는 이 페이지에서 사용할 수 있으며 사용자는 언제든지 정책을 편집하거나 새 정책을 만들 수도 있습니다.

방법 2: AWS CLI 사용

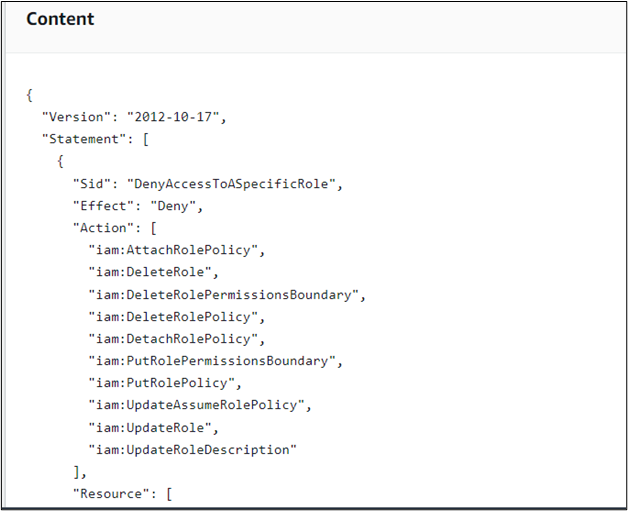

AWS CLI를 사용하여 서비스 제어 정책을 생성하려면 정책에 대한 설명을 JSON 형식으로 생성해야 합니다. JSON 형식의 모든 IAM 작업을 거부하는 정책 설명의 예는 다음과 같습니다.

{'버전' : '2012-10-17' ,

'성명' : [

{

'시드' : 'DenyAccessToASpecificRole' ,

'효과' : '부인하다' ,

'행동' : [

'잼:AttachRolePolicy' ,

'잼:DeleteRole' ,

'iam:DeleteRolePermissionsBoundary' ,

'iam:DeleteRolePolicy' ,

'iam:DetachRolePolicy' ,

'iam:PutRolePermissionsBoundary' ,

'잼:PutRolePolicy' ,

'iam:UpdateAssumeRolePolicy' ,

'iam:UpdateRole' ,

'iam:UpdateRoleDescription'

] ,

'자원' : [

'arn:aws:iam::*:역할/역할 이름-거부'

]

}

]

}

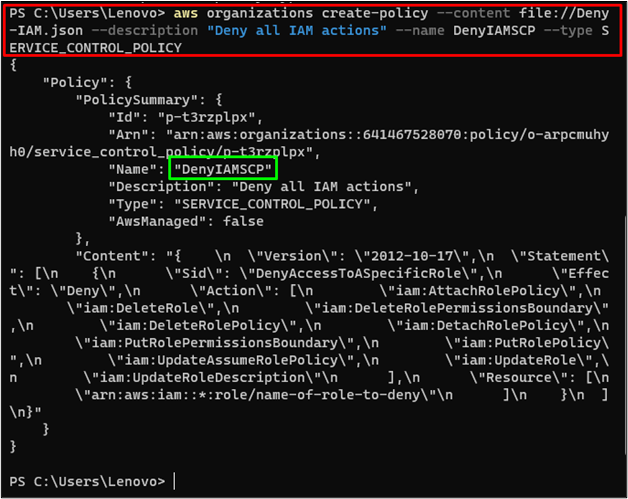

그런 다음 다음 AWS CLI 명령을 사용하여 로컬 디렉터리에 저장된 JSON 파일을 사용하여 AWS Organizations 서비스에서 정책을 생성합니다. 이 명령에는 조직에 추가할 서비스 제어 정책의 이름, 설명 및 유형이 포함되어 있습니다.

AWS 조직 생성 정책 --콘텐츠 파일: // 거부-IAM.json --설명 '모든 IAM 작업 거부' --이름 거부IAMSCP --유형 SERVICE_CONTROL_POLICY

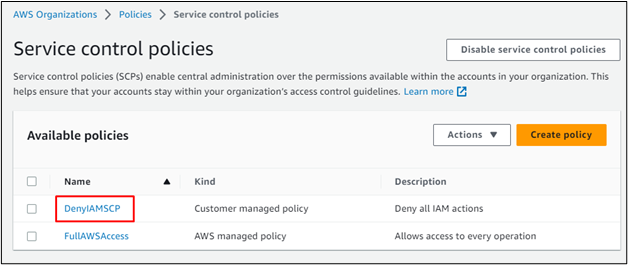

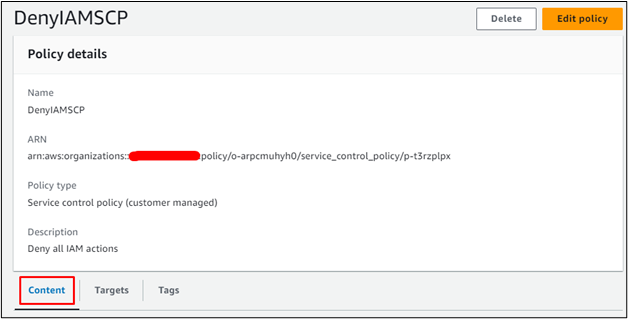

서비스 제어 정책 생성을 확인하려면 대시보드를 방문하여 정책 이름을 클릭하기만 하면 됩니다.

정책 세부 정보 페이지에서 ' 콘텐츠 ” 섹션을 클릭하고 아래로 스크롤하여 정책 내용을 확인합니다.

다음 스크린샷은 정책의 내용을 표시하며 사용자는 설명을 편집할 수 있습니다.

이것이 AWS Organization 서비스에서 서비스 제어 정책을 생성하는 것입니다.

결론

'를 생성하려면 서비스 제어 정책 ” AWS Organizations 대시보드에서 먼저 정책을 활성화해야 합니다. 그런 다음 사용자는 AWS Management Console 또는 AWS Command Line Interface를 사용하여 SCP를 생성할 수 있습니다. 이 가이드에서는 두 가지 방법을 모두 사용하여 AWS Organization에서 서비스 제어 정책을 생성하는 프로세스를 설명했습니다.